本文摘要

记录一次协助朋友排查远控木马的完整过程。从网络监控到进程追踪,再到沙箱行为分析与文件深度检测,最终定位到伪装成“旺财作图工具”的恶意 MSI 安装包及隐藏的可执行文件。

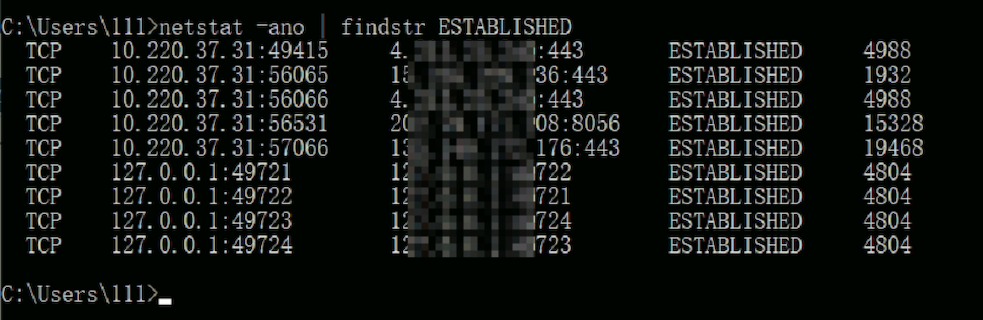

朋友电脑中了远控木马,让我帮忙排查一下。远程连上后先关闭所有开着的东西,然后通过命令 netstat -ano | findstr ESTABLISHED 来查看出网情况。

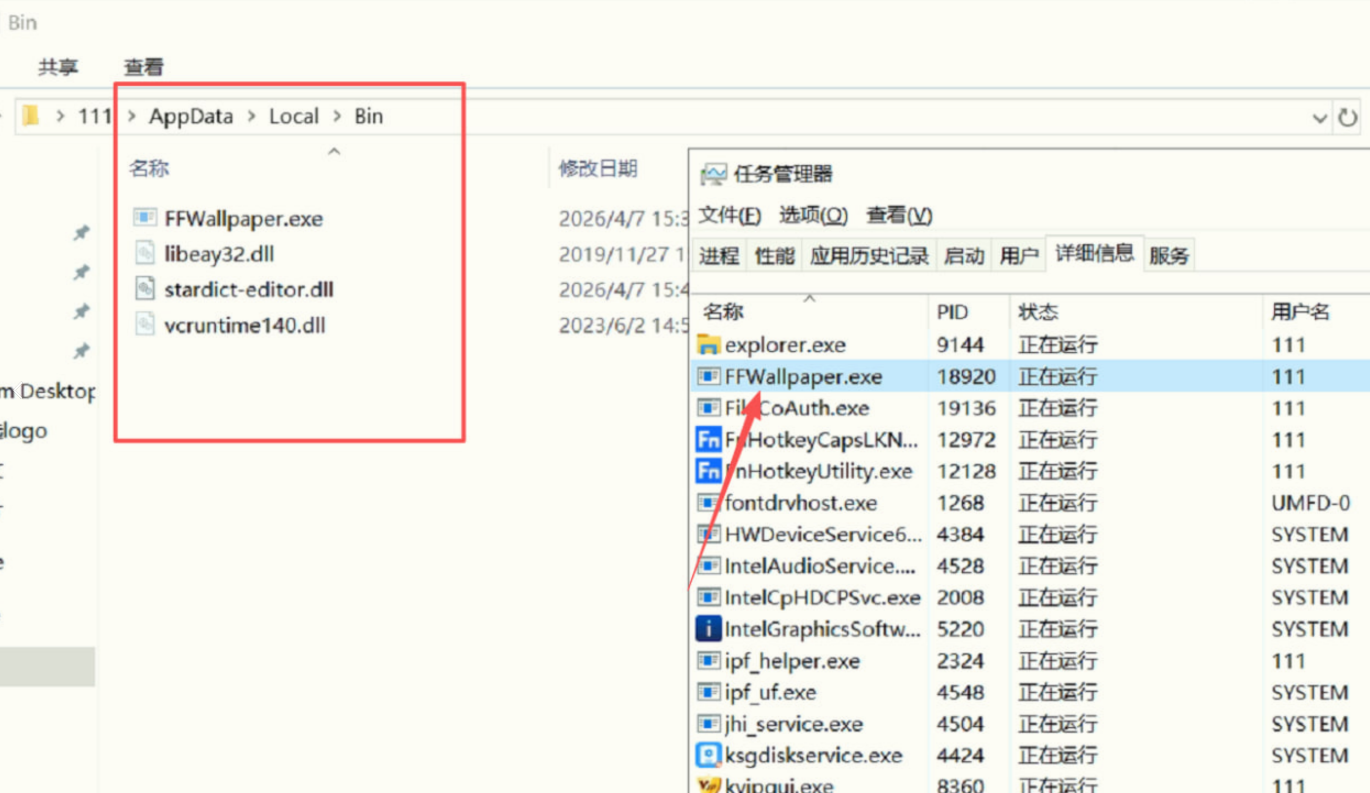

然后在根据 PID 追踪对应的进程:tasklist /svc /FI "PID eq 15328",得到进程名:FFWallpaper.exe。这里最开始是一个个的进程查看,看着好像没啥大问题,因为我也不确定这个桌面壁纸进程到底会不会进行远程链接 (´・_・`) 后面才知道根本没安装过桌面美化工具。

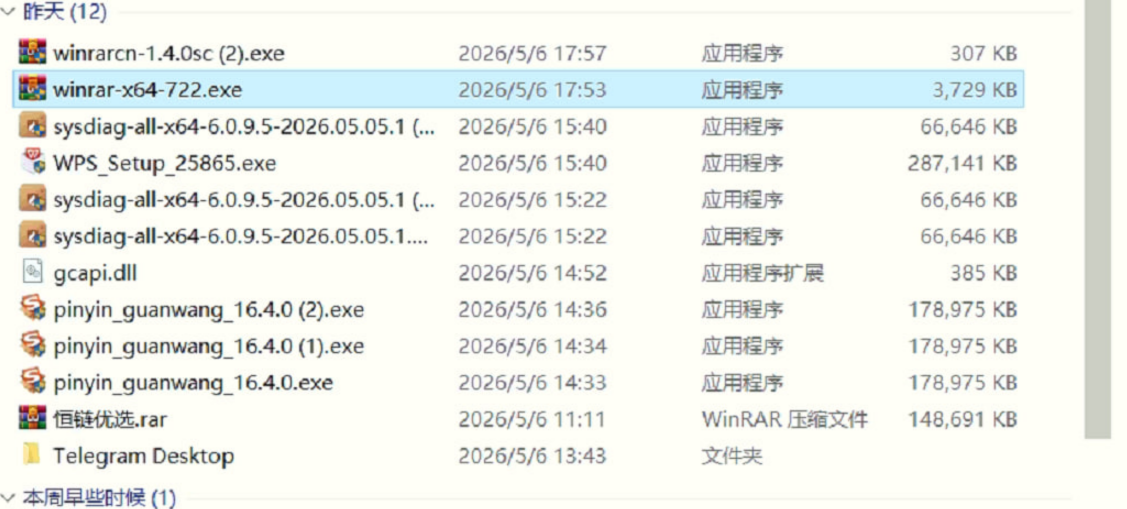

所以浪费了许多时间,对最近下载的文件进行排查。

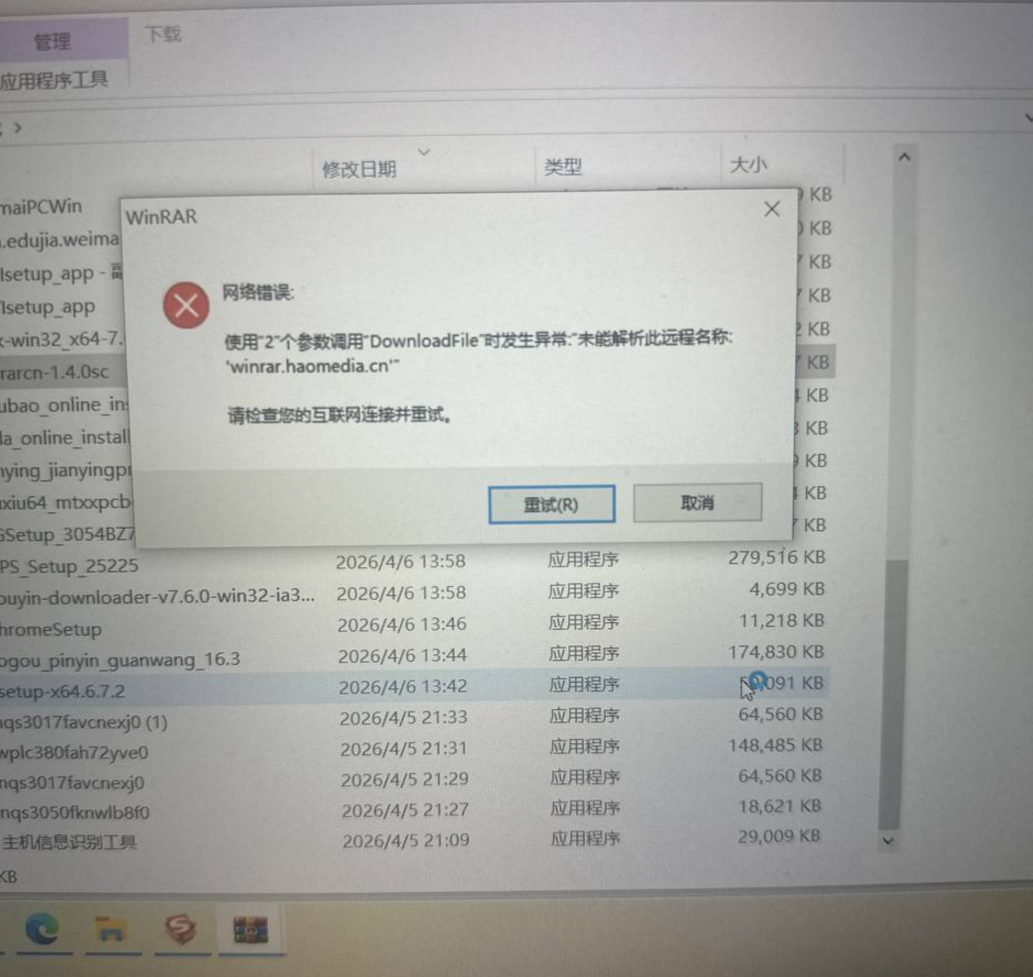

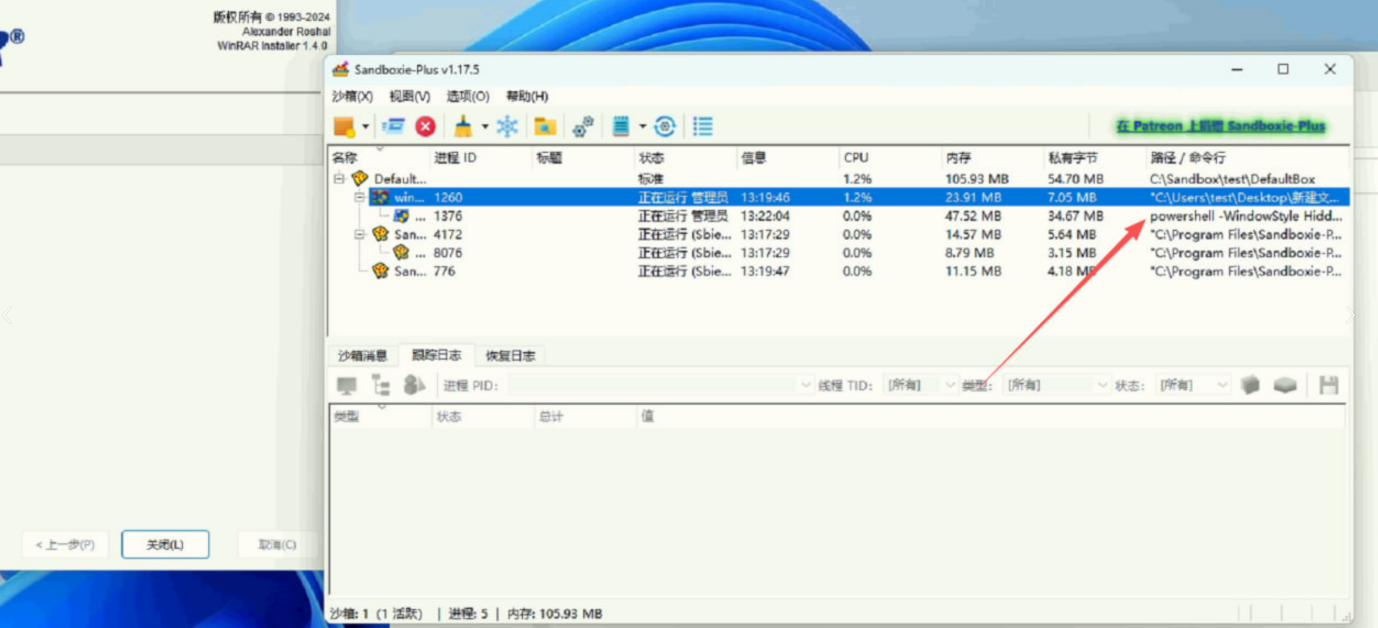

一般来说安装 WinRAR 是不会出现联网请求的,所以他这个安装包的联网报错就非常可疑了。然后用 Sandboxie-Plus 沙箱进行行为追踪。

看到 PowerShell 以为找出来了,毕竟谁家好人会调用他啊,明显是调用他下载木马 (╯°□°)╯︵ ┻━┻。

然后在分析命令:

POST 上报安装信息(电脑名、分辨率、安装类型等)

1 | Invoke-RestMethod -Method POST -Uri 'https://winrar.haomedia.cn/api/send' |

下载 versions.xml 配置文件

1 | $WebClient.DownloadFile('https://winrar.haomedia.cn/versions.xml', '...\versions.xml') |

下载 WinRAR 安装包本体

1 | $WebClient.DownloadFile('https://www.winrar.com.cn/download/winrar-x64-720scp.exe', '...\wrarinstaller.exe') |

所以这只是个单纯的捆绑推广软件,在里面捆绑了些东西,冒充真正的 WinRAR 最后才开始下载官网的安装,就非常离谱。

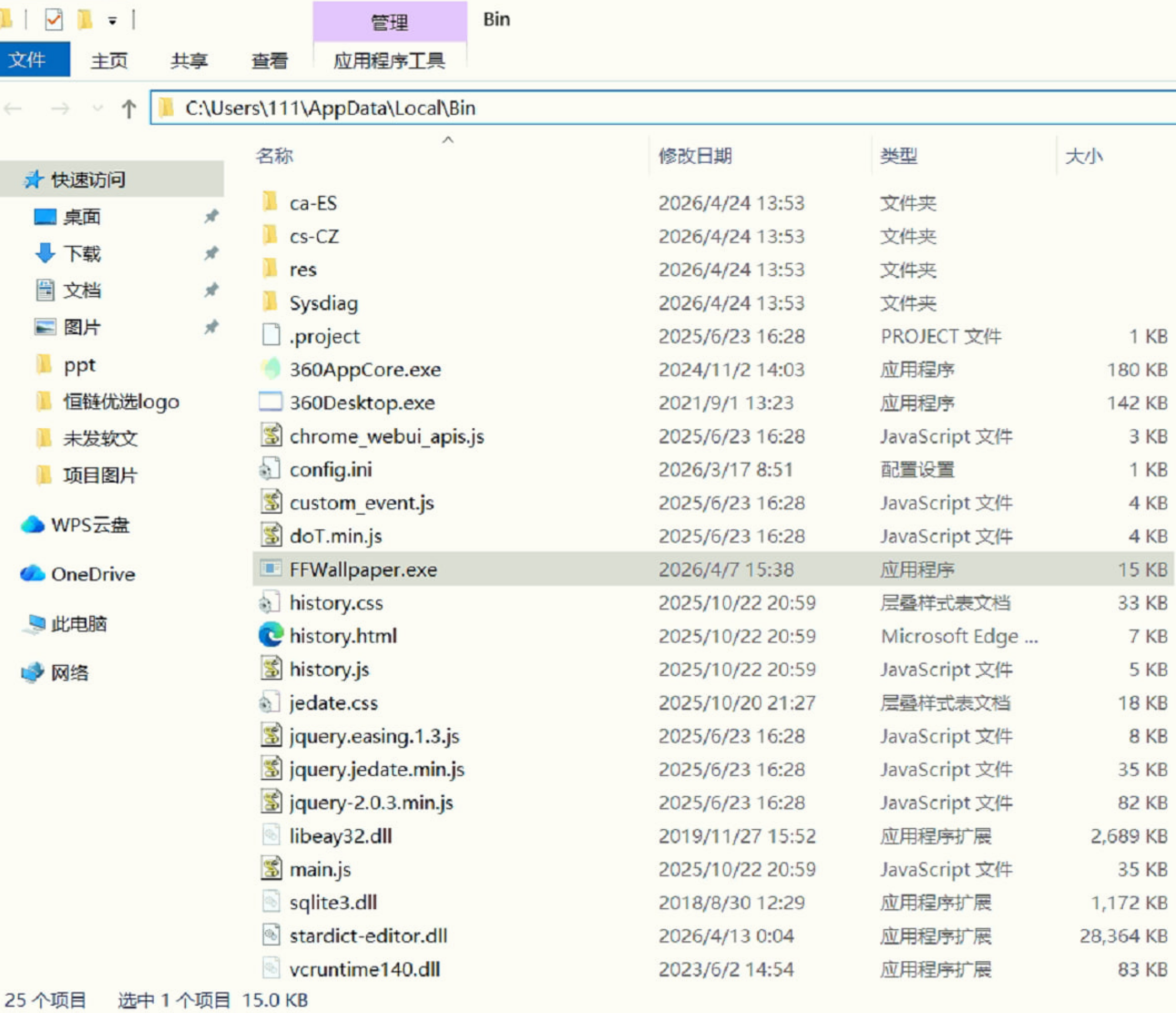

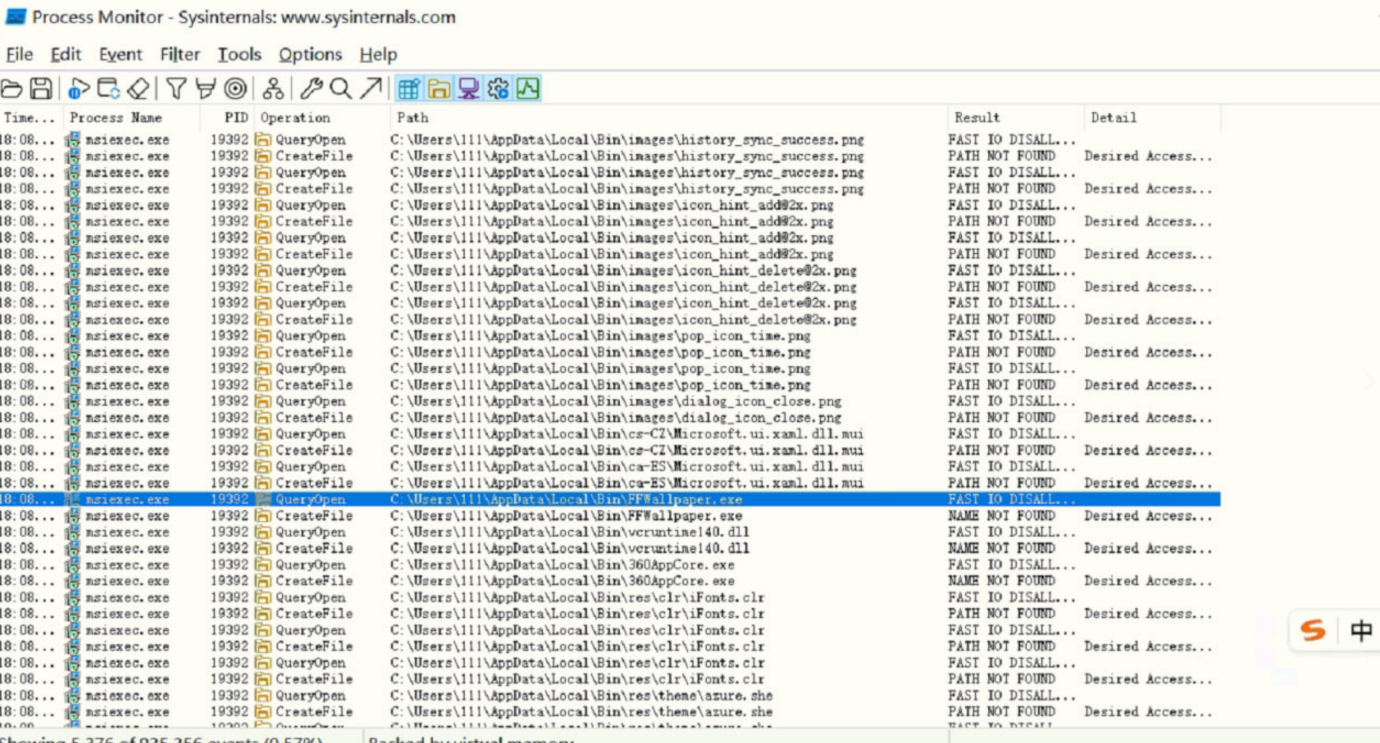

然后其他的安装包也没发现个什么问题,就回到了一开始,继续根据命令追踪,然后发现 FFWallpaper.exe 文件被隐藏了,并且体积 15kb 很不正常,签名也不正常,和自启动项中的对上了,那么他就非常可疑了。当时直接丢到 https://www.virustotal.com/ 得到一切正常的结果,行吧,免杀做的很到位 ( ̄▽ ̄)”。

然后就开始下各种分析工具开始分析:Orca、Process Explorer、lessmsi、Process Monitor。

对这个 exe 各种分析都没找出来什么问题,一度陷入僵局 (>﹏<)。

后面朋友说还有 2 个工具,修图软件,然后就开始对那 2 个修图软件进行分析。第一个没啥问题,但是第二个就神奇了,MSI 安装包,安装就在整个目录生成一堆文件,其中还包括木马文件。

至此完整定位到木马位置,木马出现的原因,木马请求的远程地址等。

不得不感叹这个旺财作图工具真牛逼,收费工具居然还绑马,也是完全不担心用户全部流失光 (╬▔皿▔)凸。

EXE 只是个加载器,一个DLL 是网络请求的,一个DLL是请求流量加密的,一个DLL是核心后门功能的,总共四个文件,和传统的 CS 、MSF 免杀马不太一样。